In che modo le normative GMP aggiornate e il Cyber Resilience Act dell'UE influiranno sui laboratori?

23 mar 2026

Prodotto

Negli ultimi anni si è assistito a un'impennata del numero di attacchi informatici contro infrastrutture critiche e aziende. Questo sviluppo ha posto la sicurezza informatica al centro dell'attenzione. Di conseguenza, i governi di tutto il mondo stanno introducendo normative volte a rafforzarla. La normativa più importante è il Cyber Resilience Act (CRA) dell'Unione Europea [1]. Altri esempi sono il Cyber Trust Mark statunitense o la legge China Cybersecurity [2,3].

Queste normative hanno portato a un aggiornamento delle normative GMP, che interesserà i laboratori in ambienti regolamentati in tutto il mondo. Questo articolo del blog si basa su un'intervista con Stefan Gohr, Head of Enterprise Services presso Metrohm International Headquarters. Presenta le principali modifiche, spiega come influiscono sui laboratori, fornisce indicazioni ai responsabili di laboratorio sui primi passi da compiere e informa su come Metrohm si sta preparando a soddisfare i requisiti del CRA.

Clicca per andare direttamente a un argomento:

- Cyber Resilience Act (CRA) in sintesi

- La CRA porta a cambiamenti nelle normative GMP

- In che modo l'aggiornamento CRA e GMP inciderà sui laboratori?

- Cosa possono fare i laboratori per prepararsi e garantire la conformità?

- In che modo Metrohm garantisce la conformità al Cyber Resilience Act?

- Come Metrohm supporta i clienti che hanno bisogno di sostituire sistemi non conformi

Cyber Resilience Act (CRA) in sintesi

Il Cyber Resilience Act (CRA) è stato emanato dall'Unione Europea nel 2024 e approvato nell'autunno dello stesso anno. L'obiettivo del CRA è aumentare la sicurezza informatica elevando gli standard di sicurezza per i prodotti venduti sul mercato europeo.

Il CRA si applica ai prodotti che contengono elementi digitali. Ciò include non solo il software, ma anche i dispositivi in grado di scambiare dati con altri sistemi.

Se il tuo strumento di laboratorio invia dati a un software o al cloud, oppure comunica tramite canali di rete, allora sarà soggetto al Cyber Resilience Act.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

Questa nuova legge verrà attuata in due fasi:

- Settembre 2026: i fornitori devono iniziare a segnalare le vulnerabilità della sicurezza informatica all'Enisa, European Union Agency for Cybersecurity.

- Dicembre 2027: i prodotti non conformi al CRA non potranno più essere venduti all'interno dell'UE.

In particolare, questo secondo passaggio avrà conseguenze più profonde per i laboratori, poiché potrebbero non essere più in grado di ricevere sostituzioni o pezzi di ricambio.

La CRA porta a cambiamenti nelle normative GMP

Ai sensi del CRA, i fornitori devono implementare processi di gestione delle vulnerabilità. Ciò include aggiornamenti di sicurezza regolari dei prodotti e, se vengono rilevate falle di sicurezza, queste devono essere immediatamente corrette.

Ciò è in contrasto con la prassi consolidata negli ambienti regolamentati di aggiornare i sistemi convalidati solo quando necessario. Tuttavia, la sicurezza informatica non può essere trascurata in un ambiente regolamentato, poiché queste aziende producono beni critici.

Un sistema è sicuro solo se si continuano a colmare le lacune di sicurezza e ad aumentare il livello di sicurezza. Si tratta di un processo continuo. Questa nuova consapevolezza si riflette nella versione riveduta dell'Allegato 11 «Computerised Systems».

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

Per questi motivi, il comitato GMP ha aggiornato il capitolo 4 «Documentation» d Annex 11 «Computerised Systems» [4]. La consultazione su questi aggiornamenti si è svolta da Luglio a Ottobre 2025 e si prevede che le linee guida riviste entreranno in vigore già nel 2026.

In che modo l'aggiornamento CRA e GMP inciderà sui laboratori?

Le linee guida CRA e GMP aggiornate influenzeranno i processi di convalida e potrebbero richiedere la sostituzione delle apparecchiature attuali.

In termini molto semplificati, le vecchie linee guida GMP affermavano: «Crea un sistema, convalidalo e poi non toccarlo mai più». Questa metodologia è in conflitto con il CRA, e il comitato GMP ha deciso di seguire i nuovi standard del CRA.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

In primo luogo, aggiornamenti software e di sicurezza più frequenti possono portare a un maggior numero di rivalidazioni del sistema. I laboratori dovranno sviluppare strategie per l'implementazione di patch di sicurezza e aggiornamenti di sistema, che coprano non solo il sistema operativo (ad esempio Windows), ma anche il software di laboratorio critico. Secondo le linee guida GMP riviste, i laboratori regolamentati devono seguire le raccomandazioni fornite dai fornitori. Le misure raccomandate sono aggiornamenti di sicurezza separati e un ambiente di test dedicato.

SIn secondo luogo, la CRA vieterà la vendita di dispositivi e software analitici non conformi. Sebbene i dispositivi e i software venduti prima di dicembre 2027 siano esenti, qualsiasi aggiornamento di tali prodotti dovrà essere conforme. Per alcuni fornitori, adattare i prodotti più vecchi alle nuove normative potrebbe essere troppo complesso e costoso. Di conseguenza, potrebbero interrompere la produzione dei prodotti e dichiararne la fine del supporto entro il 2027.

Non è possibile essere conformi quando nel proprio ambiente IT sono presenti sistemi non supportati o non aggiornati insieme a sistemi conformi e correttamente aggiornati. Si creano delle falle. È un rischio elevato.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

I laboratori regolamentati che desiderano continuare a utilizzare dispositivi non conformi più a lungo dovranno predisporre un ambiente IT di emergenza, isolando completamente tali dispositivi dalla propria rete e da Internet. Con strumenti analitici integrati con sistemi LIMS ed ERP, questo approccio è poco pratico e potrebbe compromettere l'integrità dei dati.

I laboratori non regolamentati possono effettuare una propria valutazione del rischio e decidere se continuare a utilizzare dispositivi non conformi per colmare una lacuna fino a quando non saranno possibili nuovi investimenti. Tuttavia, devono essere consapevoli che ritardare le sostituzioni aumenta i rischi per la sicurezza, poiché le lacune di sicurezza si ampliano nel tempo.

Cosa possono fare i laboratori per prepararsi e garantire la conformità?

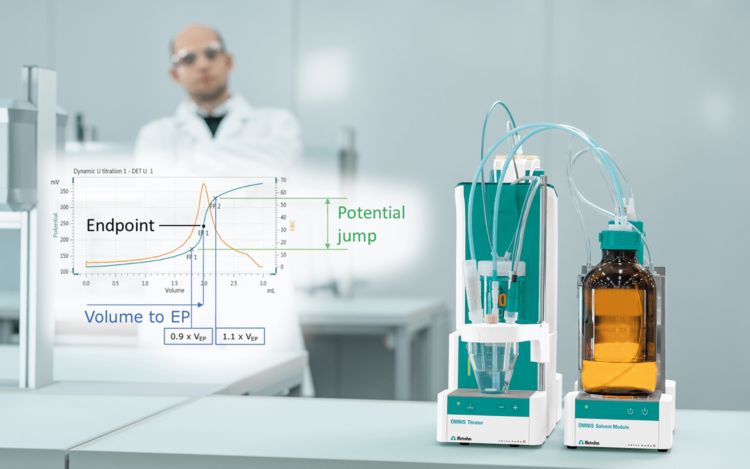

I laboratori possono adottare diverse misure per prepararsi alle linee guida GMP aggiornate e al Cyber Resilience Act (vedi Figura 1).

- Valutare le apparecchiature e i software attuali per identificare potenziali lacune.

- Sviluppare una strategia per implementare gli aggiornamenti di sicurezza per ridurre al minimo gli sforzi di riconvalida.

- Stabilire un ambiente di test dedicato per garantire che gli aggiornamenti non interrompano le operazioni.

Le linee guida GMP aggiornate e il CRA aumenteranno il carico di lavoro e i costi nei laboratori regolamentati. Avviare subito il processo di pianificazione e definire una tabella di marcia aiuterà i laboratori a prepararsi a questi cambiamenti.

Valutare le attrezzature attualmente presenti in laboratorio

Il primo passo consiste nel valutare tutti i dispositivi e i software attualmente in uso. I laboratori dovrebbero inoltre contattare i fornitori, come Metrohm, per informarsi sui loro piani di conformità per prodotti specifici.

Le domande chiave a cui rispondere sono:

- I dispositivi e il software sono ancora supportati dal fornitore?

- I fornitori sono a conoscenza del CRA e delle linee guida GMP aggiornate? Qual è la loro procedura per la gestione delle vulnerabilità dei prodotti? Come intendono fornire aggiornamenti di sicurezza?

- Il fornitore continuerà a fornire supporto per dispositivi o software anche dopo Dicembre 2027?

Se la risposta a una qualsiasi di queste domande è negativa, i laboratori dovrebbero stanziare fondi per la sostituzione o sviluppare, in collaborazione con il reparto IT, strategie per isolare il sistema. Se sono interessati più sistemi, è necessario definire una tabella di marcia per la sostituzione o l'isolamento in base alla criticità del sistema per le operazioni.

SBOM e HBOM – utili indicatori di prontezza

Quando valutano le soluzioni software attualmente disponibili, i laboratori dovrebbero verificare la disponibilità della distinta base del software (SBOM). La SBOM, obbligatoria per legge (CRA), elenca le informazioni essenziali su tutti i componenti utilizzati per la realizzazione del software, inclusi i componenti di terze parti. Aiuta a identificare se il software contiene componenti con vulnerabilità note.

In genere, il SBOM (Safety Board of Monitoring) viene fornito come file di testo nella directory di installazione o è elencato nella documentazione del prodotto. Se non è disponibile alcun SBOM, i laboratori dovrebbero considerarlo un segnale di allarme, in quanto il prodotto potrebbe non essere conforme al Cyber Resilience Act. In questi casi, si raccomanda di contattare il fornitore e confermare se verrà fornito un SBOM prima dell'entrata in vigore delle norme di sicurezza.

Per quanto riguarda l'hardware, l'equivalente della SBOM è la HBOM (distinta base hardware). Un file HBOM è necessario per qualsiasi dispositivo contenente firmware. I fornitori dovranno fornire il file HBOM in formato digitale. Si consiglia di contattare i fornitori e richiedere il file o la data in cui sarà disponibile.

Sviluppare una strategia per l'implementazione degli aggiornamenti di sicurezza

Le normative GMP aggiornate e il CRA prevedono aggiornamenti di sicurezza periodici. Per ridurre al minimo gli sforzi di convalida e il rischio di interruzioni della produzione, i laboratori dovrebbero sviluppare una strategia di implementazione.

Gli aggiornamenti di sicurezza separati sono fondamentali per ridurre l'impegno richiesto dalle nuove validazioni. Gli aggiornamenti software regolari offrono un mix di nuove funzionalità e aggiornamenti di sicurezza, il che richiederebbe una validazione completa. Al contrario, gli aggiornamenti di sicurezza separati risolvono solo i problemi di sicurezza senza aggiungere nuove funzionalità. Essendo di portata più limitata, la validazione risulta più rapida e meno complessa.

Una validazione rapida è auspicabile, poiché i problemi di sicurezza critici devono essere risolti il più velocemente possibile. Attendere dai sei ai nove mesi per una validazione completa non è accettabile, nel caso di un problema di sicurezza critico.

Solo i prodotti con aggiornamenti di sicurezza separati rendono la riconvalida più rapida, meno costosa e più gestibile. In stretta collaborazione con il fornitore, i laboratori possono assicurarsi che nessuna funzionalità sia stata modificata e che i processi convalidati continuino a funzionare come previsto. Aggiornamenti di sicurezza separati, combinati con la gestione del rischio, rendono superflua la riconvalida dell'intero sistema.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

Stabilire un ambiente di prova

L'installazione di aggiornamenti di sicurezza comporta sempre il rischio di guasti al sistema, che possono causare l'interruzione della produzione. Per mitigare tale rischio, i laboratori dovrebbero valutare la possibilità di creare un ambiente di test.

In questo scenario, i pacchetti di sicurezza vengono prima installati sul sistema di test e le funzionalità chiave necessarie per le operazioni quotidiane vengono testate a fondo. Solo dopo che le funzionalità interessate dall'aggiornamento di sicurezza sono state testate con successo nell'ambiente di test, l'aggiornamento di sicurezza verrà distribuito nell'ambiente di produzione. La Figura 2 mostra la differenza tra un laboratorio con un ambiente di test e uno senza ambiente di test.

Le organizzazioni di maggiori dimensioni potrebbero valutare l'implementazione di tre ambienti: sviluppo/qualificazione, test e produzione. L'ambiente di sviluppo/qualificazione viene utilizzato per lo sviluppo e la validazione dei metodi. L'ambiente di test rispecchia l'ambiente di produzione, ad esempio, utilizza la stessa rete e gli stessi firewall. Infine, le operazioni quotidiane, come il controllo qualità per il rilascio dei prodotti, vengono eseguite nell'ambiente di produzione.

Anche se disponete già di un ambiente di produzione funzionante, vi consiglio di configurarne uno in parallelo o di iniziare a pianificarlo, ad esempio stanziando un budget e prenotando le risorse necessarie all'interno del vostro reparto IT.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

L'installazione di un ambiente di test aggiuntivo comporta costi supplementari e richiede maggiori risorse IT, soprattutto per i sistemi client/server. Scopri di più sull'importanza di un sistema scalabile ed economicamente vantaggioso nel White Paper gratuito:

In che modo Metrohm garantisce la conformità al Cyber Resilience Act?

Metrohm ha iniziato a prepararsi per queste normative già da tempo, per garantire la conformità ai requisiti CRA e GMP per i fornitori quando le normative entreranno in vigore. Possiamo garantire che OMNIS, il nostro software di piattaforma, soddisferà i requisiti. Il file SBOM è già disponibile nella directory di installazione e pubblichiamo una dichiarazione di sicurezza informatica con ogni rilascio. Questa dichiarazione è reperibile nella Metrohm Knowledge Base. I file HBOM sono in fase di preparazione.

I clienti possono aspettarsi aggiornamenti e patch di sicurezza regolari per OMNIS. I clienti con un contratto di manutenzione OMNIS saranno contattati direttamente da noi. Per gli altri clienti, stiamo valutando diverse opzioni informative.

Stiamo facendo tutto il possibile affinché OMNIS si conformi alle nuove normative, che si tratti delle CRA o delle linee guida GMP aggiornate.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

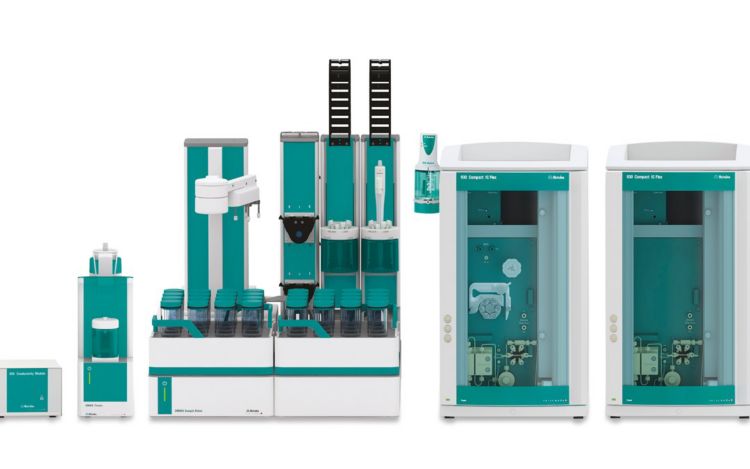

Diverse versioni di OMNIS per diverse esigenze

I requisiti di settore per gli aggiornamenti software variano. In alcuni settori, gli aggiornamenti automatici regolari, simili a quelli delle app per dispositivi mobili, sono accettabili. Tuttavia, in ambienti regolamentati, tali aggiornamenti automatici sono sconsigliabili. Inoltre, le reti di laboratorio potrebbero non essere connesse a Internet.

Pertanto, Metrohm offre due versioni di OMNIS. Si differenziano per il supporto e le garanzie di assistenza; per le differenze, vedi la Tabella 1.

| Caratteristica | Versione standard | Versione Long-Term Support (LTS) |

|---|---|---|

| Garanzia di supporto software | La garanzia di supporto scade dopo il rilascio della versione successiva | Assistenza garantita per 5 anni dalla data di rilascio |

| Garanzia del servizio | Funzionamento garantito di tutte le parti fino al rilascio della prossima versione | Funzionamento garantito di tutte le parti per 5 anni dalla data di rilascio |

| Supporto IQ/OQ | IQ/OQ non disponibile | Qualifica completa del sistema informatico con documentazione completa disponibile conforme a FDA 21 CFR Part 11 e EudraLex, Volume 4, Annex 11 |

| Riqualificazione | Riqualificazione non disponibile | Riqualificazione disponibile |

| Aggiornamenti di sicurezza | Lanciati regolarmente | Implementato manualmente secondo la strategia definita dal cliente |

Come Metrohm supporta i clienti che hanno bisogno di sostituire sistemi non conformi

L'hardware e il software che non saranno più supportati dai fornitori dovranno essere sostituiti, poiché isolarli dalla rete aziendale è solo una soluzione temporanea. Il passaggio a un nuovo prodotto, soprattutto a una nuova soluzione software, presenta diverse sfide. Per supportare i clienti nella transizione a OMNIS, Metrohm ha creato il team Metrohm Enterprise Services. Questo team offre servizi di consulenza e implementazione specializzati, adattati alle esigenze e alla situazione specifiche del cliente.

Metrohm Enterprise Services offre anche contratti di manutenzione per OMNIS, garantendo la gestione delle vulnerabilità e delle patch di sicurezza. Insieme agli esperti IT e di sicurezza del cliente, sviluppano una strategia per l'implementazione delle patch di sicurezza. Un responsabile del servizio supervisionerà l'implementazione e la manutenzione di questa strategia per tutta la durata di vita di OMNIS presso la sede del cliente.

Poiché le architetture IT, le strategie IT e le strategie di sicurezza IT variano, non esiste una soluzione universale. Raccomandiamo vivamente di adattare la strategia di aggiornamento della sicurezza di OMNIS alle esigenze e alla situazione specifiche dell'azienda. Ed è qui che entrano in gioco i nostri servizi di consulenza, per supportare i clienti e trovare la soluzione migliore per le loro esigenze.

Stefan Gohr,

Head of Metrohm Enterprise Services a Metrohm International Headquarters

Conclusione

Le linee guida GMP aggiornate e il CRA (Comprehensive Risk Assessment) modificheranno il funzionamento dei laboratori regolamentati. I laboratori possono iniziare a prepararsi a questi cambiamenti valutando le proprie apparecchiature e i software attualmente in uso. Alcuni sistemi potrebbero dover essere sostituiti, poiché non saranno più supportati una volta che il CRA e Annex 11 rivisto delle GMP saranno entrati in vigore.

Gli aggiornamenti di sicurezza regolari diventeranno la norma, poiché la sicurezza informatica è un processo continuo. Questo cambiamento richiederà modifiche alle procedure con cui i laboratori aggiornano, convalidano nuovamente e mantengono i propri sistemi analitici. Potrebbe essere necessario installare ulteriori ambienti di test per garantire la continuità operativa.

Solo le soluzioni conformi alle normative GMP e CRA aggiornate, come OMNIS, garantiscono la conformità dei laboratori. Per supportare la transizione a OMNIS, Metrohm ha creato Metrohm Enterprise Services, che collabora a stretto contatto con i clienti, aiutandoli a implementare e mantenere un ambiente OMNIS sicuro e personalizzato in base alla loro specifica strategia di sicurezza.

Ulteriori risorse

White Paper: Perché passare a OMNIS Client/Server (C/S)?

Blog: Introduzione alla qualificazione degli strumenti analitici

Referimenti

[1] European Commission. Cyber Resilience Act. Shaping Europe’s digital future. https://digital-strategy.ec.europa.eu/en/policies/cyber-resilience-act (accessed 2025-12-18).

[2] Federal Communications Commission. U.S. Cyber Trust Mark. Federal Communications Commission (FCC). https://www.fcc.gov/CyberTrustMark (accessed 2025-12-18).

[3] Creemers, R.; Webster, G.; Triolo, P. Translation: Cybersecurity Law of the People’s Republic of China (Effective June 1, 2017). DigiChina, 2018.

[4] European Commission. Stakeholders’ Consultation on EudraLex Volume 4 - Good Manufacturing Practice Guidelines: Chapter 4, Annex 11 and New Annex 22 - Public Health. Public Health. https://health.ec.europa.eu/consultations/stakeholders-consultation-eudralex-volume-4-good-manufacturing-practice-guidelines-chapter-4-annex_en (accessed 2025-12-18).

Condividi l'articolo

Condividi l'articolo